Cuando aparece el nombre Cyber Islamic Resistance (CIR), la reacción más habitual es bastante previsible. Y esa previsibilidad tiene sentido porque busca definir si se trata de un grupo real o de una coalición más o menos inflada que organiza una narrativa centrada en operaciones de procedencia diversa. La pregunta tiene sentido, pero probablemente se queda corta. A esta altura, el interés de CIR no parece pasar únicamente por la sofisticación de los ataques que reclama ni por la posibilidad de verificar, uno por uno, todos los incidentes que publica. Lo que empieza a volverse más importante es la función que cumple dentro de un entorno digital más amplio, marcado por la propaganda, la movilización ideológica y la “guerra híbrida”.

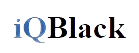

Cyber Islamic Resistance como nodo de articulación entre narrativa, aliados, targeting y canales de difusión dentro de un ecosistema digital alineado con el eje de resistencia.

Visto desde ese lugar, Cyber Islamic Resistance empieza a parecer menos un actor de intrusión en sentido clásico y más una pieza de articulación. Un nodo capaz de ordenar discurso, campañas, identidad y visibilidad dentro del ecosistema pro-Irán y anti-Israel, alineado con el llamado “eje de resistencia” (axis of resistance). Esta característica no pasa desapercibida y cambia por completo la forma de perfilar al actor. Ya no se trata solo de preguntarse cuánto “hackea” o cuán avanzadas son sus capacidades tácticas, técnicas y cuan profundos son sus procedimientos (TTP), sino de entender qué papel cumple en la construcción de un frente digital que necesita mostrarse unido, activo y en expansión.

Las señales más recientes van en esa dirección. A fines de marzo de 2026, Unit 42 advirtió que varias operaciones estaban asociadas con una “Sala de Operaciones Electrónica” (Electronic Operations Room) establecida el 28 de febrero, mientras que SOCRadar documentó que Cyber Islamic Resistance anunció públicamente el 1 de marzo la formación de una sala de operaciones conjunta y una movilización cyber más amplia a través de Telegram. Ese cuadro no solo sugiere coordinación. También deja ver una voluntad clara de proyectar imagen de frente común y continuidad operativa buscando, claramente, incrementar su musculatura colectiva dentro del terreno en disputa.

Ese es, probablemente, el punto más interesante de Cyber Islamic Resistance. Su peso no parece explicarse únicamente por los daños técnicos que pueda causar, sino por su capacidad para convertir acciones dispersas en una narrativa coherente de resistencia digital que no solo comunica operaciones sino que también ayuda a darles marco, sentido político y proyección pública. Ahí es donde empieza a funcionar como una infraestructura social de guerra híbrida y no como un grupo o un canal de propaganda aislado.

Esa lógica también ayuda a entender por qué ciertas figuras y canales resultan importantes dentro del ecosistema. La aparición recurrente del actor “Abo Omar” (también referenciado como “Tito”) como referencia visible, junto con la circulación sostenida de mensajes y contenidos a través de canales afines en Telegram, refuerza la impresión de una arquitectura comunicacional orientada a sostener continuidad, orientación y sentido de pertenencia. Más que una suma ocasional de equipos que coinciden por conveniencia, lo que empieza a verse es un entorno capaz de distribuir narrativa, reciclar legitimidad y mantener una identidad compartida aun con distintos niveles de autonomía entre sus nodos.

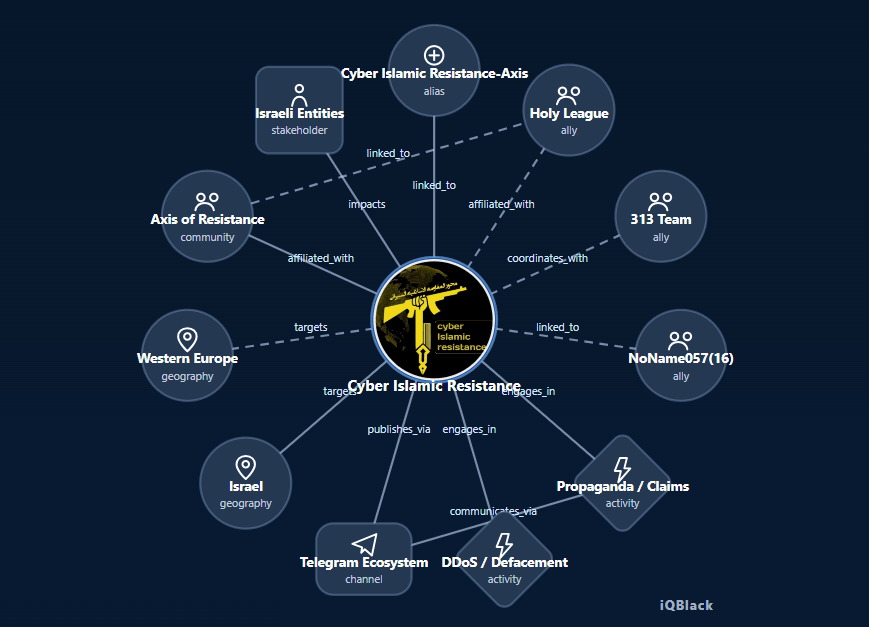

Mapa ampliado de relaciones públicas y afinidades visibles alrededor de Cyber Islamic Resistance, Holy League y otros nodos del ecosistema hacktivista alineado.

Leído bajo esta perspectiva, Cyber Islamic Resistance no solo ayuda a entender un actor, sino también una forma de organización que parece ganar peso en el actual entorno digital del conflicto. Además, parece reflejar una transformación más amplia.

En distintos entornos militantes y extremistas, la centralidad de un único núcleo geográfico o de una sola organización dominante ha ido cediendo espacio a modelos más distribuidos, modulares y adaptativos. En el terreno digital, esa lógica se traduce en coaliciones visibles, branding compartido, salas de operaciones, canales afiliados y campañas de movilización que pueden activarse con rapidez alrededor de una causa o un momento de escalada.

Ese aspecto es particularmente importante cuando se intenta ubicar a Cyber Islamic Resistance dentro del entorno digital del “eje de resistencia”. No hace falta afirmar que se trata de un brazo formal de Hezbollah o Hamas para reconocer que existe una fuerte alineación narrativa, simbólica e ideológica con ese ecosistema. De hecho, conviene no exagerar ese punto. La proximidad discursiva y simbólica resulta observable; una cadena de mando orgánica, en cambio, sigue siendo mucho más difícil de demostrar. Hoy, al menos con la evidencia abierta disponible, lo primero resulta razonable; lo segundo sigue siendo bastante más difícil de sostener.

A eso se suma otro elemento que vuelve a Cyber Islamic Resistance especialmente interesante: su capacidad para moverse en una zona de convergencia con actores pro-rusos. Este punto no debería sobreactuarse, pero tampoco minimizarse. La coincidencia de objetivos, plataformas, enemigos y repertorios de agitación entre ciertos actores pro-Irán y ciertos espacios hacktivistas pro-rusos abre una zona de compatibilidad que, desde el punto de vista geopolítico, merece atención. No necesariamente porque exista una alianza total o una integración operativa profunda en todos los casos, sino porque la convergencia funcional ya alcanza para producir efectos de escala, legitimación recíproca y ampliación del conflicto digital.

Ese dato importa bastante más de lo que suele parecer. Durante años, parte del análisis de seguridad tendió a trabajar estos ecosistemas por carriles relativamente separados: por un lado, el frente pro-Irán y el “eje de resistencia”; por otro, la galaxia de actores pro-rusos. Pero la práctica demuestra que, cuando los incentivos políticos coinciden, esos mundos pueden tocarse, apoyarse o al menos compartir espacio narrativo. Cyber Islamic Resistance parece moverse con relativa comodidad en esa zona de contacto y eso aumenta su valor como objeto de inteligencia de amenazas.

Por eso, reducir el análisis a la pregunta sobre si Cyber Islamic Resistance es técnicamente “fuerte” o “débil” puede ser engañoso. En escenarios de guerra híbrida, la relevancia no siempre la define la sofisticación de las herramientas. A veces la define la capacidad para ordenar pertenencia y sostener una percepción de acción coordinada. Un actor puede no tener un techo técnico extraordinario y, aun así, resultar estratégicamente útil si consigue proyectar cohesión, mantener movilización y dar visibilidad a una coalición.

Este punto también cambia el valor analítico del actor porque ya no se trata solo de contar defacements; se trata de observar ciclos de activación, momentos de escalada, validación pública entre grupos, persistencia del branding, los alias y los handles asociados, reclutamiento, cambios en el lenguaje de campaña y desplazamientos en el targeting. Dicho de otra manera, una parte importante de lo que vuelve relevante a Cyber Islamic Resistance no está en la telemetría técnica, sino en la telemetría del ecosistema.

Si esta lectura avanza por el camino correcto, entonces el futuro del fenómeno no depende solo del nombre Cyber Islamic Resistance. Incluso si el rótulo se transforma, se fragmenta o deja de estar tan visible, la función que hoy parece cumplir puede persistir bajo otras formas. Y ese quizá sea el dato más importante de todos. Más que un grupo puntual, podría estar mostrando una modalidad de organización del conflicto digital. Una en la que la frontera entre actor, plataforma, propaganda y operación se vuelve cada vez más borrosa.

Ahí está, en definitiva, la razón por la que vale la pena seguirlo de cerca. No solo por lo que reclama haber hecho, sino por lo que deja ver sobre la evolución del ecosistema digital aliado con el eje de resistencia en el terreno digital. En ese sentido, Cyber Islamic Resistance no es solo un perfil más dentro del mapa de amenazas. Es también una señal de época.

Nota metodológica:

Para la elaboración de este artículo se utilizaron insumos de perfilamiento interno desarrollados en 3C-INT* sobre Cyber Islamic Resistance, análisis de canales públicos del actor y revisión de los perfiles de Hezbollah y Hamas en 2C-INT**

* 3C-INT — [Cyber]Crime Characterization for Intelligence. Categoría: Hacktivist

Group.

** 2C-INT — Conflict Characterization for Intelligence. Categoría: Terrorism.

Explora 2C-INT

Profundiza el análisis de estructuras criminales, extremistas e híbridas en un entorno de inteligencia orientado a contexto.

Recibe nuevas publicaciones

Suscríbete para recibir nuevos artículos y actualizaciones públicas de iQBlack sin ruido innecesario.