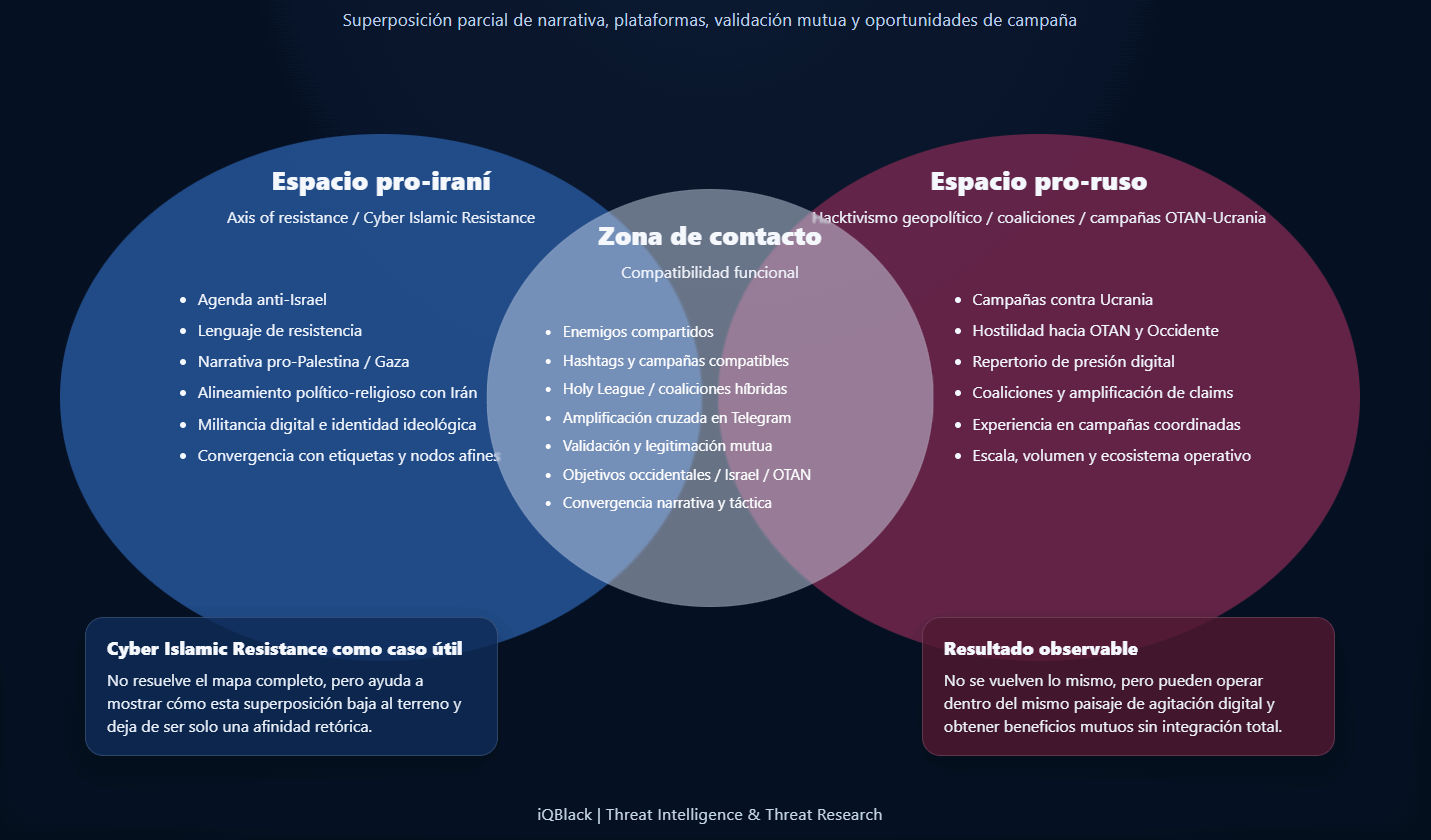

Los ecosistemas pro-iraníes y pro-rusos suelen leerse como si habitaran compartimentos distintos. De un lado aparece la galaxia digital del “axis of resistance”, con su carga ideológica, su foco anti-Israel y su lenguaje de militancia. Del otro, el universo más cambiante del hacktivismo pro-ruso, con campañas contra Ucrania, países de la OTAN y otros objetivos occidentales, en una zona donde conviven propaganda, coerción simbólica y utilidad geopolítica. Esa división todavía sirve para ordenar el mapa. Lo que ya no hace tan bien es describir el terreno. ENISA señaló que Holy League, creada en julio de 2024, reunió grupos pro-rusos y pro-palestinos, entre ellos NoName057(16), para atacar a Ucrania, Israel y países percibidos como aliados de ambos frentes.

Cyber Islamic Resistance empieza a cobrar interés cuando se lo mira desde ese ángulo porque deja ver cómo dos entornos diferentes pueden obtener provecho mutuo sin necesidad de integrarse por completo. La cuestión no pasa por probar una fusión orgánica entre Cyber Islamic Resistance y actores pro-rusos. Pasa por observar que, cuando coinciden enemigos, timing y oportunidades narrativas, esa proximidad empieza a producir efectos políticos y propagandísticos que ya cuesta explicar como mera casualidad. Reuters informó esta semana que una evaluación de inteligencia ucraniana vinculó a grupos rusos como Z-Pentest Alliance y DDoSia Project con actores iraníes como Handala Hack en coordinación cibernética vía Telegram, en el contexto del conflicto reciente entre Estados Unidos, Israel e Irán.

Superposición funcional entre espacios pro-iraníes y pro-rusos en el terreno de la agitación digital. La visualización no sugiere una estructura unificada, sino una zona de convergencia narrativa, táctica y propagandística entre clústeres distintos.

Desde esa perspectiva, Cyber Islamic Resistance deja de ser solo un caso ligado al frente anti-Israel. Su identidad pública nace del lenguaje de resistencia político-religioso alineado con Irán y de una narrativa sostenida alrededor de Palestina, Gaza y la confrontación con Occidente. Pero ese mismo entorno fue incorporando también señales de apoyo a Rusia, referencias favorables a NoName057(16), marcos compartidos contra la OTAN y una convivencia cada vez menos marginal con etiquetas y coaliciones donde lo pro-iraní y lo pro-ruso ya no aparecen como espacios incompatibles. Empiezan a comportarse, más bien, como frentes que pueden coincidir dentro del mismo teatro digital. ENISA registró precisamente esa mezcla en campañas como #op_france, #op_italia, #opbelgium y otras operaciones coordinadas en el marco de Holy League.

Lo más revelador es que esa convergencia no necesita una integración formal para producir efectos reales y algo más denso que un simple paralelismo. En muchos casos alcanza con compartir enemigos y agenda. Un lado aporta legitimidad dentro de la narrativa de resistencia anti-Israel; el otro suma ecosistema, escala, repertorio y experiencia en campañas de presión digital contra objetivos occidentales. Ninguno necesita disolverse en el otro para que esa superposición le resulte útil. ENISA lo resumió al describir a Holy League como una alianza con grupos pro-Rusia y pro-Palestina. Reuters fue más allá al ubicar coordinación rusa e iraní dentro del mismo espacio de mensajería y del mismo conflicto expandido.

Conviene, de todos modos, no meter todos los planos en una sola bolsa. No toda convergencia funciona de la misma manera. En algunos casos es simbólica: enemigos compartidos o castigo geopolítico. En otros adopta una forma más propagandística: reciclado de narrativa y validación mutua entre alianzas. También puede adquirir un tono más táctico, con campañas en el mismo período, objetivos alineados o repartos informales de blancos según la coyuntura.

Más arriba, aunque todavía con zonas grises, aparece la posibilidad de una convergencia de servicios o soporte, donde herramientas, infraestructura o canales de coordinación empiezan a cruzarse. El punto no es afirmar que Cyber Islamic Resistance opere hoy en todos esos niveles. El punto es que el ecosistema que lo rodea muestra señales de que esas capas ya no están del todo separadas. Reuters describe precisamente colaboración cibernética entre grupos rusos e iraníes, mientras análisis recientes del sector privado sostienen que la ciberguerra vinculada al conflicto Irán-Israel ya desbordó el teatro inicial hacia terceros países y redes más amplias de hacktivismo geopolítico.

El hacktivismo rebelde y la implicancia geopolítica de este cruce es más seria de lo que parece a primera vista. Cuando dos ecosistemas que suelen estudiarse por separado empiezan a compartir marcos de operación, el conflicto se expande. Deja de quedar encapsulado en Gaza, Israel, Ucrania o la OTAN como teatros independientes y empieza a moverse dentro de una lógica más amplia, donde apoyar a Ucrania puede transformarse en argumento para castigar a un país europeo, donde atacar a Israel se vuelve compatible con exhibir solidaridad con Rusia, y donde las campañas digitales dejan de reflejar una sola guerra para empezar a orbitar varias al mismo tiempo. ENISA ya mostró que Holy League articuló ataques contra Israel, Ucrania y países alineados con la OTAN. Reuters, por su parte, colocó esa dinámica en un plano todavía más sensible al vincular colaboración cibernética ruso-iraní con la escalada abierta de 2026.

Cyber Islamic Resistance resulta especialmente útil como caso de análisis porque no pretende resolver por sí mismo el mapa de alianzas, pero sí deja ver cómo funciona esa superposición cuando baja al terreno. Se percibe en la combinación de alianzas y en la facilidad con la que una agenda anti-Israel puede convivir con marcos pro-rusos sin generar fricción aparente. También se percibe en algo más sutil: la naturalidad con la que ciertos actores dejan de tratarse como ajenos cuando descubren que comparten enemigos.

Ese es, en el fondo, el valor del análisis. No porque cierre definitivamente la discusión sobre una fusión entre entornos pro-iraníes y pro-rusos, sino porque permite ver cómo dos mundos que el análisis suele mantener separados empiezan a volverse funcionalmente compatibles cuando la guerra y el enemigo compartido los empujan a encontrarse.

Nota metodológica: Este análisis se apoya en insumos de perfilamiento interno desarrollados en 3C-INT sobre el ecosistema hacktivista asociado a Cyber Islamic Resistance y grupos pro-rusos.

Explora 2C-INT

Profundiza el análisis de estructuras criminales, extremistas e híbridas en un entorno de inteligencia orientado a contexto.

Recibe nuevas publicaciones

Suscríbete para recibir nuevos artículos y actualizaciones públicas de iQBlack sin ruido innecesario.