Cuando iQBlack analizó por primera vez a Chronus Team, el caso argentino todavía se encontraba en una fase de amenaza y proyección. El grupo mostraba una actividad cada vez más visible sobre organismos públicos en México y empezaba a dejar señales de expansión hacia Argentina a través de su narrativa pública, su estilo de exposición y al menos un episodio de defacement preservado sobre un portal municipal. En ese momento, la prudencia era obligatoria: una amenaza pública no equivale, por sí sola, a una intrusión confirmada. Este criterio sigue siendo válido. Pero el estado del caso cambió.

La aparición de material públicamente asociado al ecosistema Chronus en relación con organismos argentinos modifica de forma relevante la lectura analítica del caso. Argentina ya no aparece solamente como un objetivo anunciado dentro de una narrativa de intimidación o expansión regional. Pasa a convertirse en un escenario activo de publicación y presión pública. Ese cambio no es menor. En inteligencia, la diferencia entre anunciar y materializar importa, porque altera la evaluación de credibilidad operativa del actor.

Lo primero que conviene ordenar es qué puede sostenerse con prudencia y qué no.

Hoy puede afirmarse que Chronus Team ya venía construyendo una trayectoria visible de targeting sobre instituciones públicas, con una concentración muy marcada en México y con una lógica de exposición, humillación y presión reputacional como parte central de su modelo operativo. También puede afirmarse que, en la fase argentina, el caso evolucionó desde la amenaza pública hacia la difusión de material presuntamente sensible vinculado a múltiples instituciones. Esa transición eleva el peso analítico del caso y obliga a tomar con mayor seriedad futuras amenazas públicas del grupo o de su ecosistema.

Lo que no puede afirmarse todavía, al menos no de forma uniforme para todos los casos, es que cada publicación corresponda necesariamente a una intrusión reciente, profunda y directamente ejecutada por el alias que la firma. Esa distinción no es un tecnicismo. Es central. En este tipo de ecosistemas de leak, hacktivismo y doxing, el material publicado puede surgir de combinaciones muy distintas: acceso directo, abuso de credenciales, explotación oportunista de sistemas expuestos, reutilización de datos obtenidos con anterioridad, agregación de bases ya comprometidas o mezclas de procedencia diversa. Tratar todo como intrusión fresca sería un error. Pero asumir que todo es humo también lo sería.

Ahí está, justamente, uno de los principales cambios que deja esta nueva fase: el signaling de Chronus gana credibilidad.

Hasta ahora, la amenaza sobre Argentina podía interpretarse bajo varios escenarios razonables. Uno de ellos era que el grupo efectivamente contara con acceso o material suficiente como para sostener una publicación de alto impacto. Otro era que estuviera sobredimensionando sus capacidades para amplificar su nombre, presionar a las instituciones y obtener visibilidad regional. La materialización de publicaciones asociadas a su ecosistema reduce el espacio para leer el caso únicamente como propaganda. No elimina la necesidad de verificar cada claim, pero sí obliga a reconocer que el grupo, o, con más precisión, su espacio operativo, ha logrado convertir la amenaza en un hecho con impacto público.

Eso no transforma automáticamente a Chronus Team en un actor técnicamente sofisticado ni en una estructura rígidamente centralizada, como sí lo vemos en los casos de grupos operativos que ejecutan ataques bajo una bandera estatal. De hecho, la evidencia disponible sigue apuntando a algo más desordenado y también más típico del ecosistema regional: una marca operativa o clúster semi-descentralizado, donde distintos alias aparecen asociados a releases específicos, campañas puntuales o subespacios narrativos parcialmente solapados. Esa lectura ya estaba presente en el análisis previo de iQBlack y el nuevo material la refuerza. Más que un bloque monolítico, Chronus parece funcionar como un ecosistema de operadores que convergen bajo una identidad común cuando el valor propagandístico del caso lo amerita.

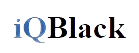

Mapa relacional de alias y nodos asociados al ecosistema Chronus relevados por iQBlack. La visualización expresa relaciones observadas o analíticamente asociadas y no implica, por sí sola, jerarquía operativa confirmada.

También importa observar a quiénes apunta.

La selección de organismos argentinos presuntamente afectados o mencionados no parece responder a una lógica aleatoria. Salud, educación, seguridad, justicia, banca pública, seguros y estructuras de gobierno forman una constelación de blancos con alto valor simbólico, institucional y reputacional. Son objetivos que permiten algo más que exposición de datos: permiten instalar una narrativa de fragilidad estatal, incompetencia institucional o incapacidad de resguardo de información sensible. En otras palabras, el leak no solo busca exponer información. Busca, sobre todo, exponer debilidad.

Ese punto es clave porque desplaza la lectura del caso fuera del terreno puramente técnico. Aquí no está en juego únicamente si hubo exfiltración, desde cuándo, con qué profundidad o mediante qué vector. También está en juego el uso estratégico de la publicación como instrumento de presión pública. Cuando un actor logra colocar en la conversación la posibilidad de haber accedido a información de organismos estatales sensibles, el daño reputacional comienza antes de cualquier validación forense definitiva. Comienza cuando las instituciones deben negar, explicar, matizar o guardar silencio mientras el atacante domina la escena con una narrativa simple, brutal y eficaz: “entramos, tenemos datos y podemos volver a hacerlo”.

En este tipo de escenarios, incluso la antigüedad parcial del material no neutraliza necesariamente su valor estratégico. Datos no completamente frescos, archivos incompletos o conjuntos de procedencia mixta pueden seguir siendo funcionales para intimidar, demostrar acceso, capturar atención mediática y erosionar confianza pública. El impacto de una publicación no depende solo de la novedad del dato, sino también de su capacidad para alterar la percepción de seguridad y control institucional. Inferencia analítica razonable: aun si parte del material difundido no correspondiera a compromisos recientes, seguiría siendo útil para la estrategia de exposición y presión del actor. Esa inferencia se apoya en el patrón previo del grupo, en su centralidad propagandística y en la lógica observada en otros episodios regionales de hack-and-leak.

Otro punto que exige prudencia es la cuestión de la persistencia.

Con la información actualmente disponible, no sería prudente afirmar que Chronus conserva acceso activo o sostenido sobre todos los organismos argentinos mencionados. Pero tampoco hay base suficiente para descartar esa posibilidad en todos los casos. Algunos incidentes de este tipo responden a una lógica de entrar, recolectar y salir. Otros implican ventanas de acceso más largas. Otros, directamente, descansan sobre el reaprovechamiento de material obtenido previamente por el mismo actor o por terceros. Lo razonable, por ahora, es no forzar una sola explicación para todos los objetivos. Inferencia analítica razonable: el comportamiento observado es más compatible con una lógica oportunista, modular y orientada a monetizar o capitalizar narrativamente el acceso útil que con una campaña homogénea de persistencia silenciosa y sostenida en el tiempo.

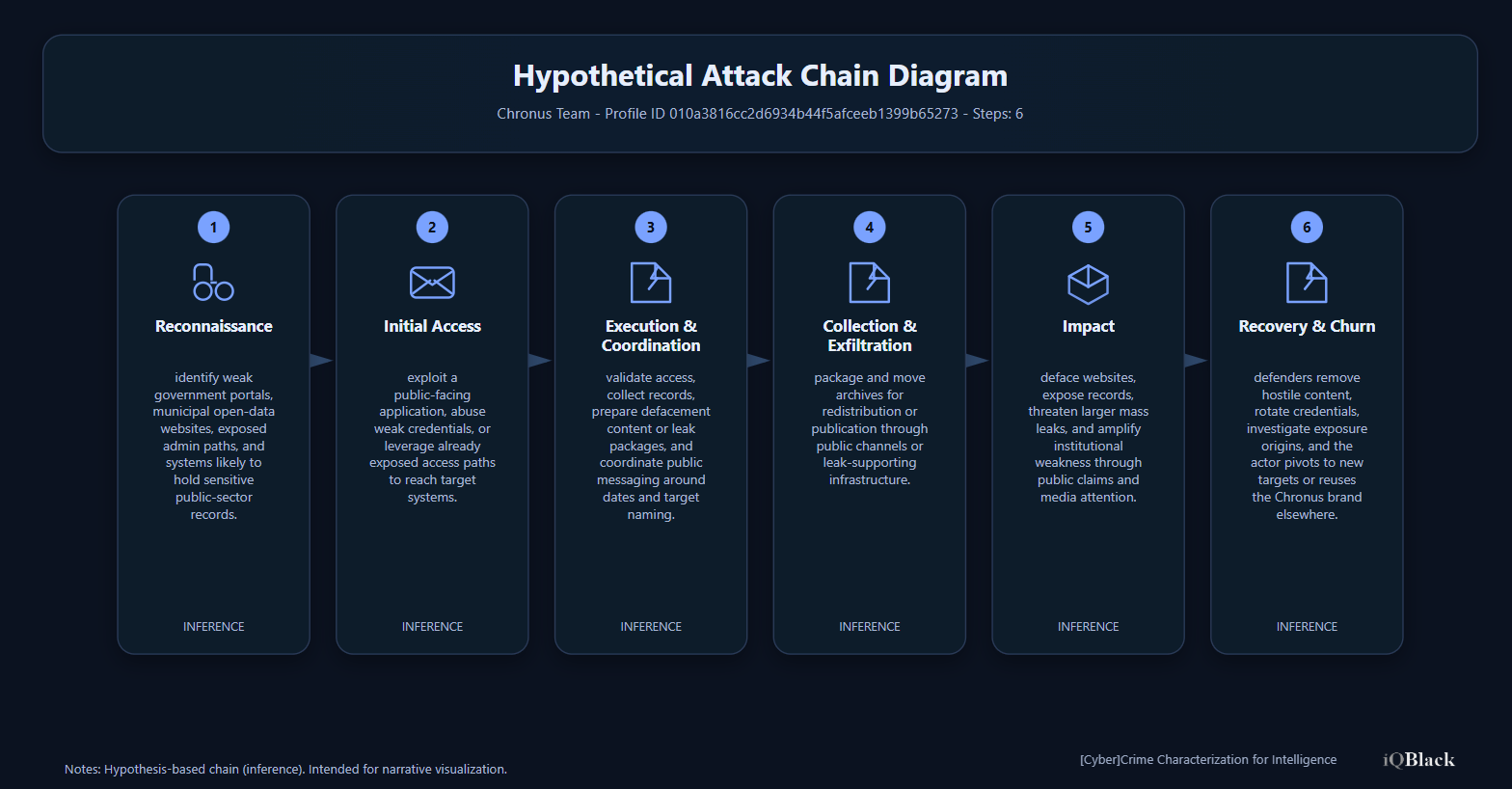

Hipótesis analítica de cadena de ataque atribuible al modo de operación observado en Chronus Team y su ecosistema. La secuencia ilustra un modelo razonable de funcionamiento a partir de la evidencia disponible, pero no representa una reconstrucción forense confirmada de todos los incidentes.

En Argentina, además, ese tipo de operación encuentra un terreno especialmente sensible. La combinación de alta adopción digital, tensión económica persistente, fuerte dependencia de canales inmediatos de comunicación y una relación muchas veces frágil entre ciudadanía e instituciones públicas amplifica el impacto de este tipo de publicaciones. En ese entorno, la exposición de datos o la simple posibilidad creíble de exposición no afecta solo a los organismos comprometidos. También impacta sobre la confianza pública, la percepción de resiliencia estatal y la sensación de control sobre sistemas que administran información de alto valor social.

Por eso, lo que ocurrió en esta nueva fase del caso Chronus no debería leerse únicamente como un episodio de ciberseguridad. También debe leerse como un evento de presión institucional y signaling estratégico.

Chronus Team no necesita demostrar sofisticación extraordinaria para producir daño relevante. Le alcanza con algo más accesible y, justamente por eso, más incómodo para muchos organismos públicos: convertir accesos oportunistas, filtraciones reales, bases reempaquetadas o material de procedencia mixta en una narrativa pública eficaz de vulnerabilidad estatal. Ese es, hoy, su principal poder.

Lo que todavía no demostró, y conviene no exagerar, es una capacidad uniforme de intrusión avanzada sobre todos los objetivos que invoca. Tampoco una estructura estable, cerrada y perfectamente coordinada. Pero eso no reduce la importancia del caso. Al contrario: muestra por qué actores de complejidad técnica variable pueden seguir siendo altamente disruptivos cuando entienden bien cómo explotar la asimetría entre exposición pública, lentitud institucional y sensibilidad social del dato filtrado.

En términos analíticos, el caso entra ahora en una etapa más exigente. La pregunta ya no es si Chronus Team buscaba instalarse en la conversación argentina. Eso ya ocurrió. La pregunta es cómo se sostendrán, precisarán o corregirán las respuestas oficiales ya emitidas por organismos mencionados o afectados, qué nivel de validación independiente podrá alcanzarse sobre el material difundido, y si esta fase representa una acción puntual de alto impacto o el inicio de una campaña más sostenida sobre blancos argentinos.

Sea cual sea esa respuesta, hay algo que ya cambió: Argentina dejó de ser solo una promesa dentro del discurso de Chronus y pasó a ser parte activa de su teatro de presión.

Referencias:

· 2026-03-27: Chronus Team: un actor emergente de filtración y disrupción con foco en México y señales de expansión hacia Argentina

· 3C-INT: Preliminary Intelligence interno.

· 3C-INT: Country Context de México y Argentina.

· 3C-INT "Chronus Team" ID: 010a3816cc2d6934b44f5afceeb1399b65273

Explora 3C-INT

Amplía el seguimiento de actores, campañas y vínculos operativos con una capa de inteligencia estructurada.

Recibe nuevas publicaciones

Suscríbete para recibir nuevos artículos y actualizaciones públicas de iQBlack sin ruido innecesario.