No todos los actores merecen atención temprana por su volumen. Algunos la merecen porque permiten leer mejor el entorno en el que se mueven.

Morningstar encaja hoy en esa segunda categoría. Su huella pública sigue siendo limitada, su estructura continúa siendo difusa y no hay base suficiente para tratarlo como un actor de primer orden dentro del hacktivismo pro-ruso. Precisamente por eso resulta útil observarlo ahora. Más que por una densidad propia de operaciones sólidamente corroboradas, Morningstar interesa por lo que su comportamiento deja ver sobre una capa del ecosistema alineado con Rusia donde el acceso visible, la circulación de contenido, la validación mutua y el posicionamiento relacional pueden pesar tanto como la capacidad técnica individual.

Ese es, probablemente, el punto más útil para leer bien el caso. El error no sería solo subestimarlo por “menor”. El error sería perder de vista que actores de este tipo pueden funcionar como señales tempranas de cómo se construye legitimidad dentro de ciertos entornos hacktivistas: qué clase de accesos se exhiben, qué blancos se eligen para producir efecto simbólico, qué nombres se invocan para ganar estatus y qué alianzas se celebran para proyectar pertenencia.

En lo observable, Morningstar no parte de cero. Su huella pública ya mostraba una orientación hacia accesos no autorizados a cámaras y sistemas expuestos, con un patrón centrado más en la prueba visible y el efecto psicológico que en la persistencia silenciosa o en la intrusión profunda. Ese cuadro se volvió algo más denso con claims asociados a cámaras en Columbia University, a sistemas visibles en Israel y a otros accesos de valor demostrativo. En conjunto, el actor sigue pareciendo menos una estructura madura y más un nodo activo, todavía débil en densidad OSINT, pero mejor insertado de lo que parecía a simple vista dentro de un entorno de afinidad pro-rusa, propaganda y señalamiento mutuo.

Lo primero que deja ver su rastro público no es una obsesión por la profundidad técnica, sino por la exhibición. La comunicación del actor funciona como vitrina de accesos visibles, mensajes de provocación, recorridos por objetivos internacionales y pruebas de presencia en cámaras, entornos urbanos o sistemas expuestos. El lenguaje es agresivo, teatral y abiertamente propagandístico. La publicación no parece orientada a documentar técnicamente una operación para pares especializados, sino a transformar acceso en presencia pública, intimidación y ruido narrativo.

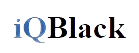

Huella geográfica visible de Morningstar. Distribución geográfica de los países asociados a la huella pública observable de Morningstar. La visualización no implica una campaña homogénea ni un mismo nivel de acceso en todos los casos, pero sí ayuda a dimensionar el alcance narrativo y la amplitud de su selección de blancos visibles.

Eso no convierte automáticamente a Morningstar en un actor superficial. Pero sí ayuda a ubicar mejor su propuesta de valor. Lo que se ve hasta ahora es un perfil que parece moverse con más comodidad en el registro del acceso visible y del gesto performativo que en el de la intrusión silenciosa o la atribución de capacidades complejas y sostenidas. Ese rasgo, por sí solo, ya lo vuelve interesante dentro de un ecosistema donde la utilidad no siempre se mide por sofisticación, sino también por la capacidad de producir material reciclable, aprovechar blancos con carga simbólica y sostener una presencia reconocible.

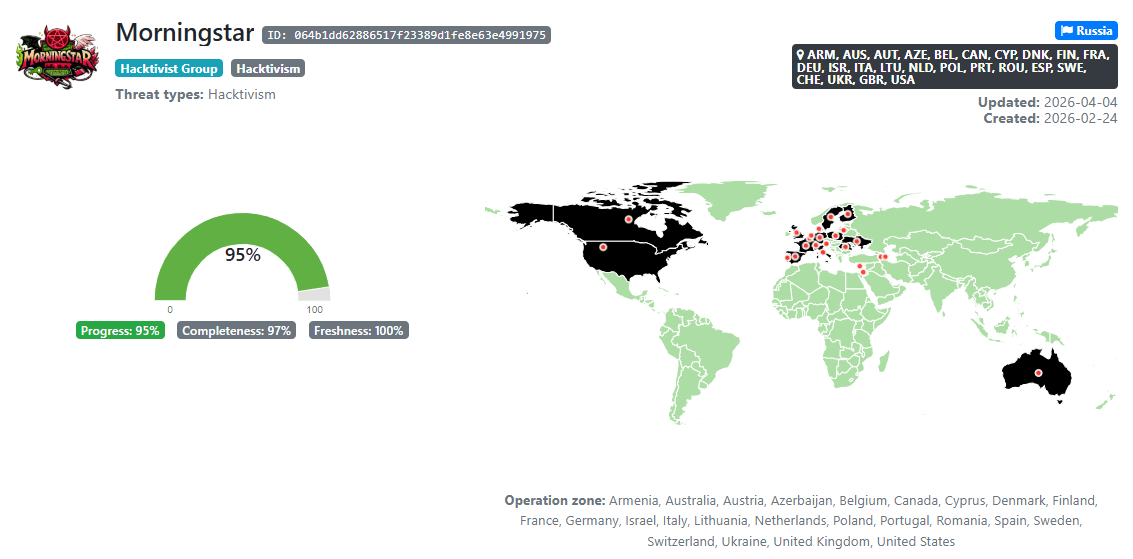

La dimensión relacional del caso es todavía más reveladora. Morningstar menciona de forma recurrente a Z-Pentest Alliance, muy por encima de cualquier otro nombre del entorno. También reenvía con frecuencia contenido de ese grupo, agradece públicamente su apoyo mediático y presenta esa relación como una fuente de legitimidad, exposición y aprendizaje. En varios mensajes, el actor no solo celebra la alianza con Z-Pentest, sino que agradece de forma explícita el respaldo recibido y reconoce que gracias a esa cercanía algunos medios comenzaron a prestarle atención. Ese detalle desplaza la lectura desde “actor con peso propio” hacia “actor que está construyendo legitimidad por cercanía, eco y validación pública”.

La recurrencia de esas menciones permite leer a Morningstar menos como un actor autosuficiente y más como un perfil en fase de legitimación dentro de un entorno de alianzas asimétricas. Su relevancia actual parece surgir de una combinación bastante específica entre acceso demostrativo y búsqueda persistente de validación por cercanía con nombres más consolidados del ecosistema. No hace falta exagerarlo ni presentarlo como dependencia formal. Pero tampoco conviene diluirlo. La asimetría es visible: Morningstar mira hacia arriba, invoca, agradece, reenvía y se apoya en actores de mayor capital reputacional para consolidar su propia posición.

Una evaluación informada por HUMINT y contrastada con observables públicos refuerza esa lectura. Morningstar no se presenta como un actor central o dominante, sino como un participante todavía joven dentro del ecosistema, centrado en “intelligent systems and devices”, con disposición a compartir parte de la información obtenida con aliados y con una valoración marcada de la confianza, la ayuda mutua y la utilidad práctica dentro de las alianzas. En esa autodescripción, nombres como Z-Pentest Alliance, PalachPro, APT Babushka y NoName057(16) aparecen como referencias relevantes de su entorno. Eso no confirma coordinación operativa dura, infraestructura compartida ni una arquitectura jerárquica estable. Pero sí refuerza la idea de que Morningstar quiere ser leído como algo más que una firma aislada. Quiere ser visto como parte de una red de actores útiles, reconocidos y compatibles dentro del mismo espacio ideológico.

Morningstar y su entorno relacional visible. Mapa relacional de Morningstar dentro del ecosistema hacktivista pro-ruso según vínculos relevados por iQBlack. La visualización expresa relaciones observadas, afinidades, referencias cruzadas o asociaciones analíticas.

Conviene distinguir entre afinidad ideológica, cooperación táctica y coordinación operativa sostenida, porque no describen el mismo tipo de vínculo. La celebración pública de una alianza no demuestra, por sí sola, mando compartido, integración técnica o dependencia estructural. Esa cautela es necesaria porque en este tipo de entornos las menciones cruzadas, los reenvíos, los agradecimientos y los anuncios de alianzas forman parte de la propia economía reputacional del ecosistema. Sirven para construir percepción, elevar estatus, extender alcance y ordenar afinidades. No todo vínculo visible debe leerse como coordinación dura.

Aun así, tampoco sería serio vaciar de valor analítico esas señales. Si un actor menciona repetidamente a otro, reenvía su contenido, agradece su apoyo mediático y llega incluso a presentarse como aprendiz o como aliado útil, esa relación no puede tratarse como mero decorado. Lo más prudente es describirla como una relación de proximidad reputacional y funcional donde Morningstar parece buscar legitimidad, encuadre y visibilidad a través de un actor con mayor peso relativo. Eso no demuestra subordinación. Pero sí muestra una dirección de dependencia simbólica.

Ese matiz también ayuda a ubicar a Morningstar frente a otros nombres del entorno. Si la validación pública en sentido inverso no aparece con la misma intensidad, mientras Morningstar sí menciona y recicla parte de la actividad o de la narrativa de actores más visibles, la asimetría se vuelve más clara. El patrón observable sugiere una relación desigual de reconocimiento, donde Morningstar invoca con frecuencia a actores con más capital reputacional sin que la reciprocidad pública tenga el mismo peso.

Ese patrón se refleja también en la manera en que el actor comunica sus propios accesos. La selección de blancos no parece orientada solo a obtener acceso, sino a obtener acceso que pueda verse. Cámaras, vigilancia, calles, locales comerciales, espacios públicos y sistemas fácilmente traducibles en captura o video encajan bien en esa lógica. Cuando aparecen elementos más cercanos a ICS o SCADA, en varios casos lo hacen en un marco donde Z-Pentest Alliance está muy presente, ya sea por reenvío, por referencia o por inspiración declarada. Eso sugiere que Morningstar intenta acercarse a una estética de mayor densidad técnica, pero todavía con una identidad pública muy apoyada en la visibilidad y en la asociación con terceros.

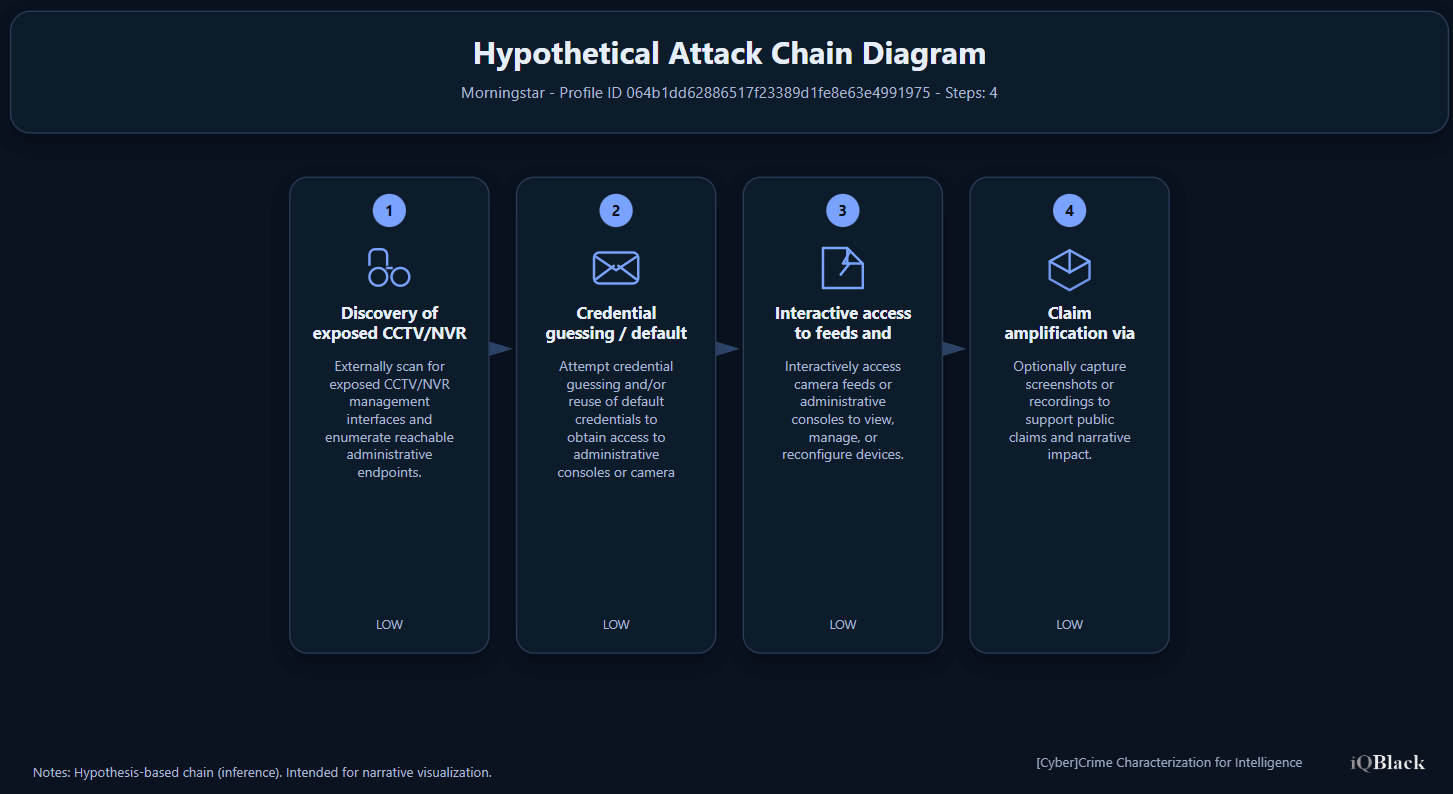

Cadena de operación más probable en accesos visibles atribuidos a Morningstar. Hipótesis analítica del modo de operación más plausible para Morningstar en compromisos orientados a CCTV/NVR y sistemas expuestos. La secuencia ilustra un modelo razonable basado en la evidencia disponible, pero no representa una reconstrucción forense confirmada de todos los incidentes atribuidos al actor.

En ese sentido, Morningstar importa menos por lo que ya puede probar sobre sí mismo y más por lo que deja ver sobre el ecosistema al que intenta pertenecer. Deja ver que, en ciertos espacios hacktivistas pro-rusos, la construcción de estatus no pasa solo por “hacer”, sino también por ser visto haciendo, por ser reconocido por determinados nodos y por saber insertarse en ciclos de contenido, propaganda y respaldo mutuo. También deja ver que actores de escala menor pueden ganar tracción si encuentran un punto de entrada útil: acceso visible, eco narrativo y cercanía con nombres de mayor peso.

Con la evidencia hoy disponible, Morningstar parece encajar mejor como un actor activo en fase de legitimación que como una pieza central del hacktivismo pro-ruso. Su utilidad aparente no descansa tanto en una madurez técnica excepcional como en su capacidad para producir acceso demostrativo, hablar el lenguaje del entorno, sumarse a ciclos de propaganda y buscar validación pública mediante proximidad con actores de mayor capital reputacional. Esa lectura no prueba que el actor carezca de capacidad. Lo que sugiere es otra cosa. Sugiere que su peso actual parece residir más en su integración simbólica y comunicacional que en una centralidad operativa ya consolidada.

Y ahí, probablemente, el valor más importante de observarlo temprano. Morningstar todavía no es una referencia obligada del hacktivismo pro-ruso. Pero sí puede ser una referencia útil para entender cómo ciertos actores menores intentan dejar de serlo.

Caracterización:

3C-INT "Morningstar" ID: 064b1dd62886517f23389d1fe8e63e4991975

Explora 3C-INT

Amplía el seguimiento de actores, campañas y vínculos operativos con una capa de inteligencia estructurada.

Recibe nuevas publicaciones

Suscríbete para recibir nuevos artículos y actualizaciones públicas de iQBlack sin ruido innecesario.