Resumen Ejecutivo

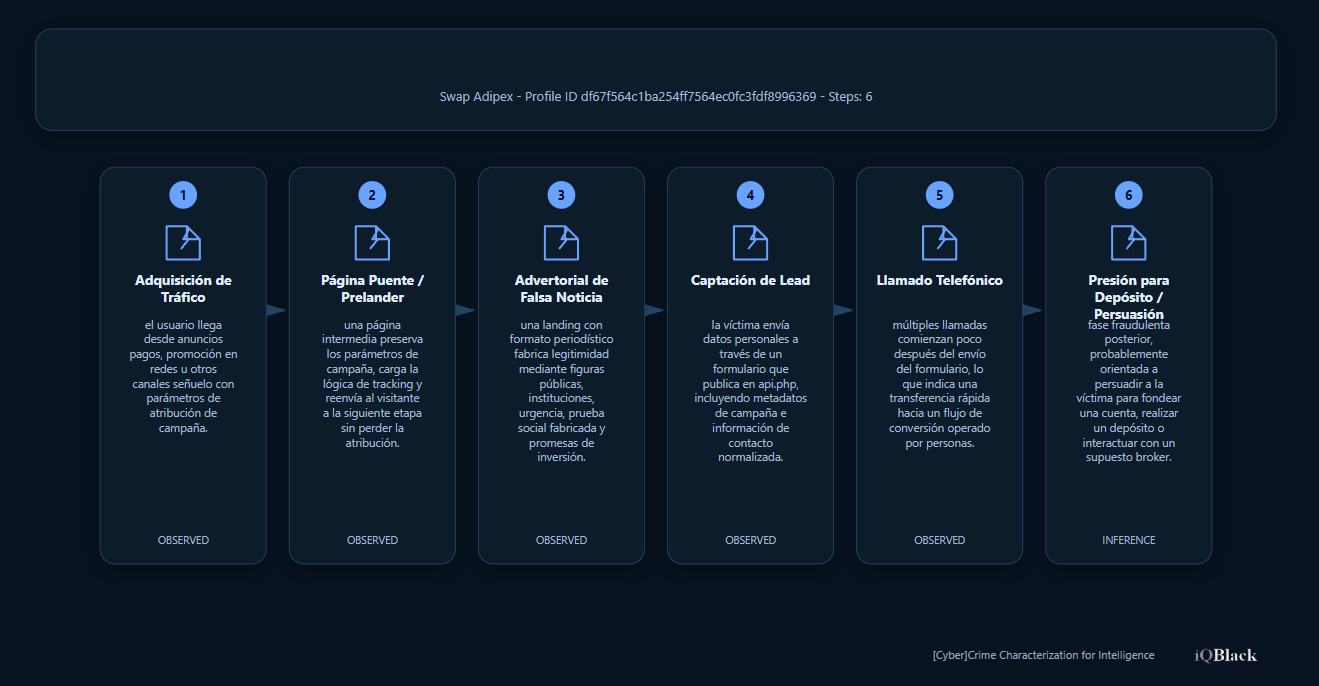

Los casos de “Swap Adipex AI” analizados hasta el momento no exhiben comportamiento clásico de malware del lado del navegador. En cambio, revelan un funnel de fraude de inversión estructurado, que combina páginas puente, landings temáticas con formato de noticia falsa, lógica de atribución publicitaria, formularios de captación y un seguimiento telefónico rápido tras el envío de datos.

El componente web no parece diseñado para comprometer el dispositivo de la víctima, sino para explotar su confianza. La cadena observada se alinea estrechamente con patrones documentados en ecosistemas de deceptive affiliate marketing, campañas de inversión falsas basadas en noticias o celebridades, y operaciones de fraude impulsadas por call centers. En términos prácticos, esto debe entenderse mejor como infraestructura de fraude que como un caso convencional de malware.

Qué fue analizado

Esta evaluación se basa en dos muestras HTML revisadas directamente, un cluster más amplio de dominios y cadenas de redirección relacionadas, y el comportamiento operativo observado tras la finalización del formulario. Las dos páginas revisadas cumplen roles distintos dentro del mismo circuito.

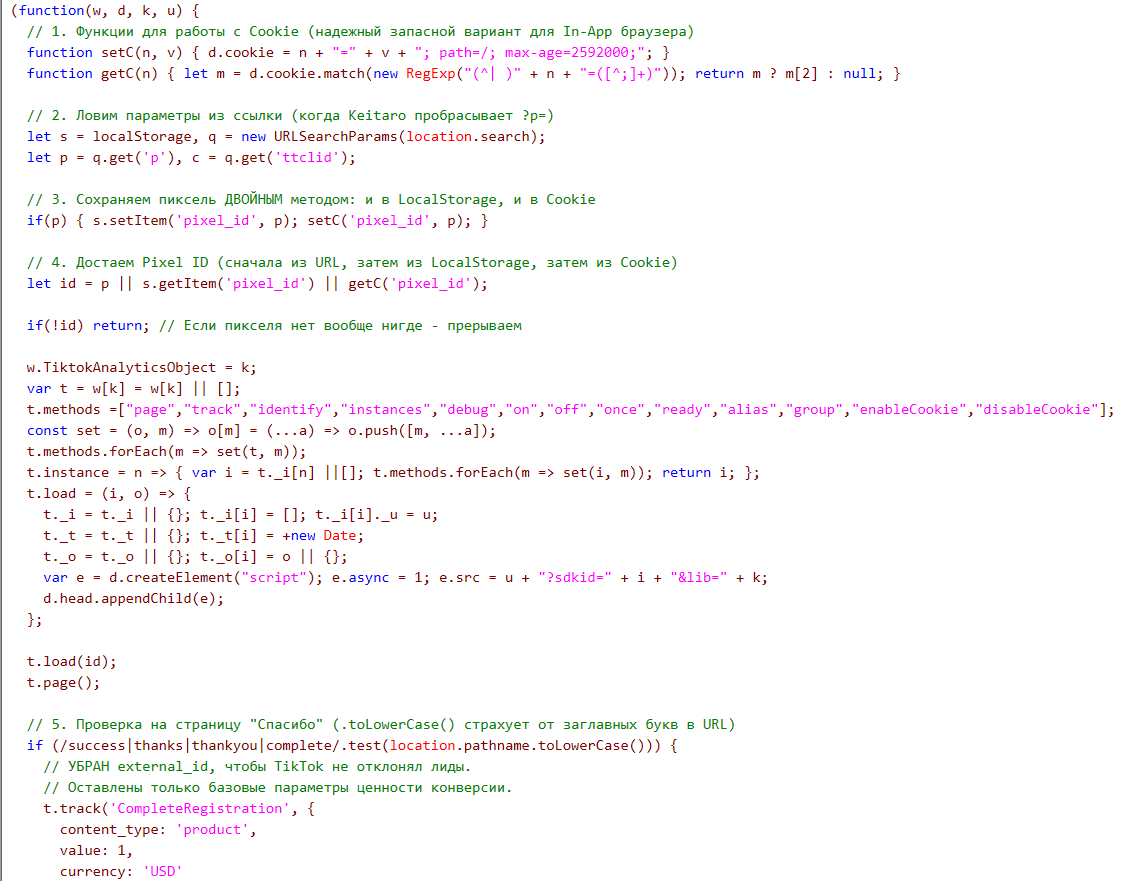

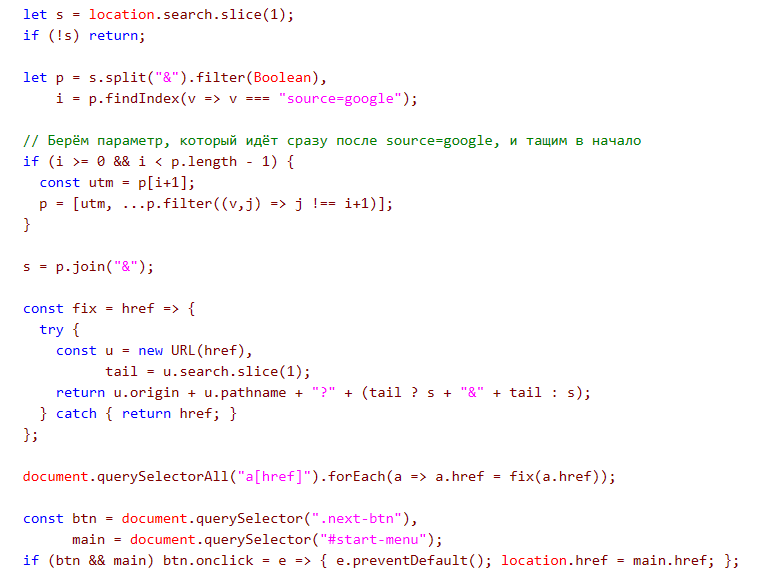

La primera es una landing extensa en español, con estética de nota periodística, uso de figuras públicas, instituciones nacionales, prueba social fabricada y un formulario de registro que publica en api.php. La segunda es una página puente mínima cuyo rol es preservar parámetros de campaña, cargar lógica de TikTok Pixel y reenviar al visitante a la siguiente etapa sin perder atribución.

En conjunto, ambas páginas ilustran las dos capas centrales de la operación: infraestructura de conversión y fabricación de legitimidad.

Por qué esto importa

Casos como este suelen caer en un punto ciego incómodo. No siempre despiertan la misma atención que un kit de phishing o una cadena de malware web, porque su objetivo primario es otro. En lugar de robar credenciales en el acto o descargar un payload, buscan calificar a una víctima y transferirla a un flujo de fraude posterior.

Esta distinción es importante para threat research. Si el análisis se centra únicamente en JavaScript malicioso, explotación del navegador o entrega de malware, este tipo de infraestructura puede parecer relativamente inocua. Si el foco se desplaza hacia la cadena completa de victimización, la intención fraudulenta se vuelve mucho más evidente.

Nomenclatura de trabajo

En esta etapa no hay evidencia suficiente para atribuir esta actividad a un actor nominal, grupo criminal o marca operativa conocida con un grado razonable de confianza. La forma más precisa de seguirla es como un cluster, y no como un actor atribuido.

Una designación de trabajo útil es: Fake-News Investment Funnel Cluster – Swap Adipex Theme

Ese rótulo mantiene el foco en lo observable: una temática de inversión recurrente, un envoltorio de falsa noticia y una arquitectura de funnel técnicamente consistente.

Arquitectura del funnel observada

La cadena actualmente observada puede resumirse del siguiente modo:

El flujo se entiende mejor como una cadena de fraude por etapas y no como una única página maliciosa aislada.

Esta distinción no es menor. El fraude no está concentrado en una sola página o en un solo script. En cambio, distintas etapas cumplen funciones distintas. Una etapa recibe y preserva datos de campaña. Otra fabrica legitimidad. Otra captura el lead. Y la siguiente fase observada parece trasladar el proceso a una conversión humana en vivo.

La página puente: preservando la atribución entre etapas

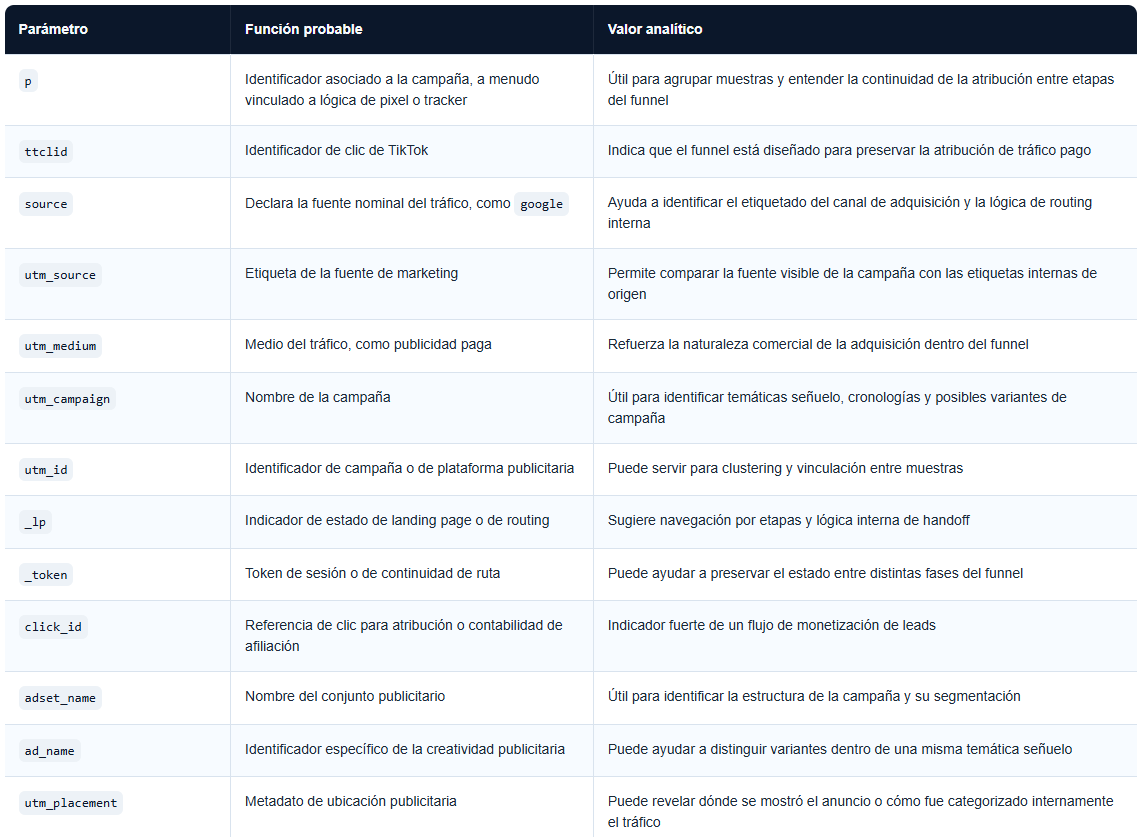

La muestra HTML más pequeña es operativamente simple, pero analíticamente muy importante. Incluye lógica de TikTok Pixel, almacena identificadores tanto en localStorage como en cookies, extrae valores como p y ttclid desde la query string y reescribe enlaces de destino para preservar parámetros de campaña.

Ese comportamiento es típico de una bridge page o prelander. Su rol no es persuadir con contenido, sino asegurar que el clic siga siendo monetizable mientras el usuario avanza por el funnel. La presencia de comentarios en ruso y de referencias compatibles con un workflow estilo Keitaro sugiere reutilización de plantillas o tooling vinculado a un ecosistema de afiliación o tracking de campañas, aunque no alcanza para sostener una atribución directa.

La página advertorial: fabricando legitimidad

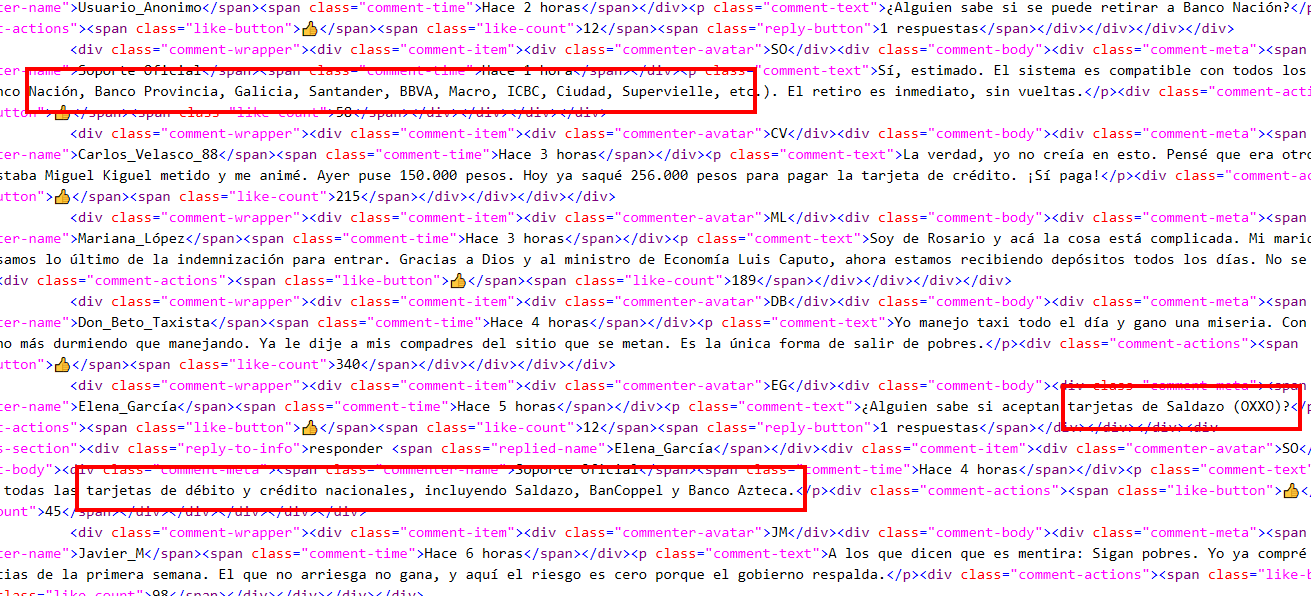

La landing extensa cumple un rol diferente. Su función es construir confianza rápidamente y empujar al visitante hacia el envío del formulario. La página imita el aspecto de un medio legítimo, invoca figuras políticas y económicas argentinas, menciona instituciones estatales y grandes empresas, y presenta “Swap Adipex AI” como una oportunidad de inversión respaldada por el gobierno o asociada al interés nacional.

La página no es sutil. Depende de autoridad fabricada, urgencia falsa, retornos exagerados y prueba social sintética. Incluye rankings, comentarios, “ingresos verificados”, una calculadora de rendimientos y llamadas a la acción repetidas. La sofisticación técnica aquí es baja; la ingeniería de conversión no lo es.

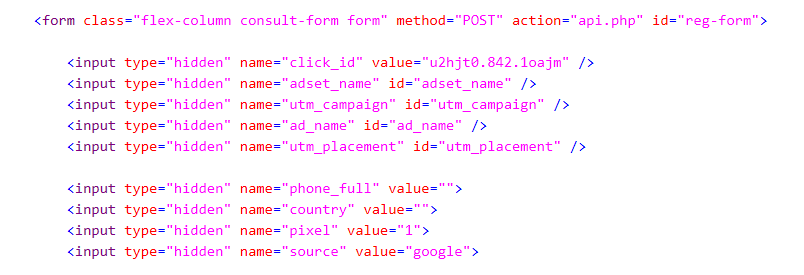

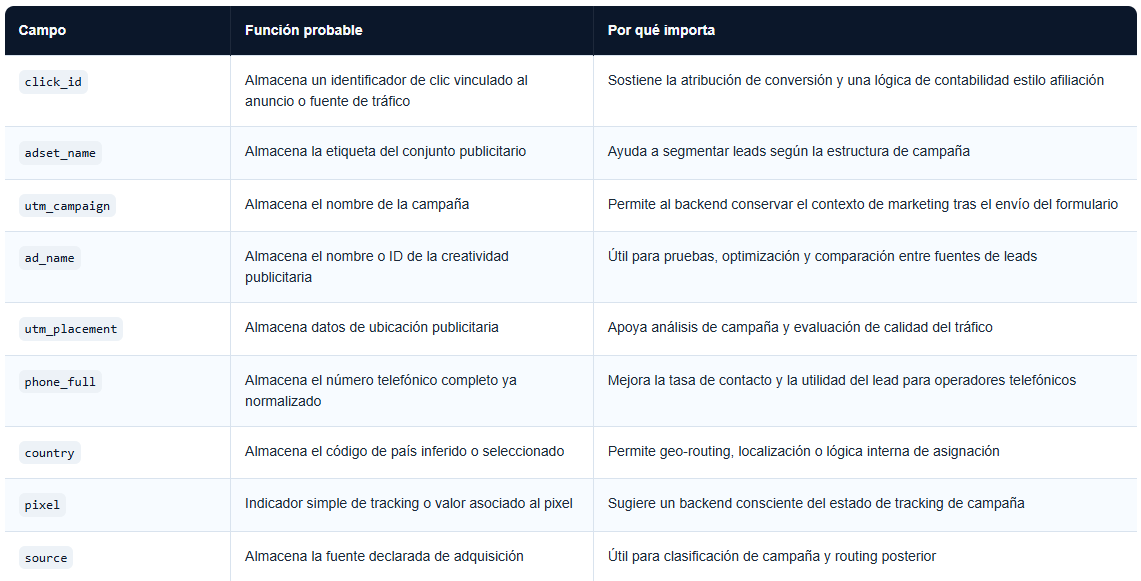

El formulario es particularmente revelador. Publica vía POST a api.php e incluye tanto campos visibles ingresados por el usuario como campos ocultos de campaña y normalización, como click_id, utm_campaign, ad_name, phone_full, country, pixel y source. Esto es infraestructura de captación, atribución y routing.

Indicadores de engaño más relevantes

Varios indicadores sobresalen a lo largo del contenido revisado.

Abuso de autoridad

El advertorial invoca instituciones reales, funcionarios públicos y actores económicos conocidos para fabricar legitimidad. La narrativa está diseñada para reducir el escepticismo apropiándose de la confianza que esas figuras ya tienen en el imaginario público.

Contaminación de plantillas entre regiones

Pese a la narrativa centrada en Argentina, la página contiene referencias inconsistentes con esa geografía, incluyendo menciones asociadas a otros países, reguladores y medios de pago. Esto sugiere reciclaje de plantillas entre mercados y no una pieza local limpia y original.

Prueba social sintética y lógica cosmética

Los bloques de “ingresos” y la calculadora de rendimientos no establecen credibilidad financiera real. Construyen la apariencia de ella. Su valor está en la persuasión, no en la profundidad técnica.

Validación orientada a la conversión

El formulario usa validación del lado del cliente y normalización del número telefónico para mejorar la calidad del lead. Esto no es malicioso en el sentido de un exploit, pero sí es altamente relevante a nivel operativo. Datos mejores incrementan la eficacia de la fase telefónica posterior.

Del lead web a la presión telefónica

Uno de los hallazgos más fuertes del caso es lo que ocurre después del envío del formulario. En aproximadamente dos minutos comenzaron llamadas repetidas desde múltiples números. Ese timing eleva significativamente el nivel de confianza analítica. La muestra deja de parecer una simple página engañosa y pasa a verse como un punto de intake activo dentro de un flujo de fraude más amplio.

La secuencia observada incluyó múltiples números con formato local y uno con prefijo internacional +44. Esto no demuestra por sí solo que el operador esté físicamente en Reino Unido, dado que el uso de VoIP, caller-ID masking y numeración alquilada es común en operaciones de fraude. Sí demuestra, en cambio, que el lead fue procesado y activado rápidamente.

Ese comportamiento es altamente consistente con fraude de inversión estilo boiler room o call center, donde los formularios web se usan para calificar objetivos y operadores humanos intentan cerrar la conversión mediante persuasión en vivo.

Secuencia de llamadas observada

- 11 3988-4130 (3:08 p.m.)

- 441294620837 (3:08 p.m.)

- 11 5361-4399 (3:09 p.m.)

- 441294620837 (3:10 p.m.)

- 11 5361-4399 (3:11 p.m.)

- 441294620837 (3:12 p.m.)

- 11 5361-4399 (3:14 p.m.)

- 441294620837 (3:35 p.m.)

- 11 3988-3978 (3:35 p.m.)

- 441294620837 (3:36 p.m.)

- 11 5361-4399 (3:37 p.m.)

- 441294620837 (3:38 p.m.)

- 11 5353-0847 (3:39 p.m.)

Comparación con casos documentados

Los casos revisados no parecen aislados. Mapean razonablemente bien con patrones documentados públicamente.

La investigación sobre deceptive affiliate marketing ya describió cómo merchants, affiliates, aggregators y proveedores de infraestructura especializada cooperan dentro de ecosistemas que promueven ofertas engañosas y servicios orientados a estafa a escala. El rol técnico de las prelanders, la preservación de parámetros y el routing de ofertas es altamente relevante para lo observado aquí.

El reporting público sobre estafas de inversión basadas en falsas noticias o celebridades también muestra una superposición fuerte: la confianza pública se fabrica mediante nombres conocidos y endorsements falsos, luego se convierte en datos de contacto y finalmente se monetiza mediante brokers, “account managers” u operadores de call center.

Lo que destaca en las muestras de “Swap Adipex AI” no es una técnica radicalmente nueva, sino un uso maduro del ad-tech y de la continuidad del funnel. La sofisticación está menos en la explotación técnica y más en la disciplina de conversión.

Qué podemos y qué no podemos decir sobre atribución

En esta etapa, la evidencia respalda con alta confianza la presencia de un funnel de inversión engañoso y con confianza moderada la existencia de un cluster reutilizable o de una temática operativa compartida. No respalda una atribución fuerte a un actor nominal, grupo o geografía concreta.

Los comentarios en ruso, lang="uk" y el uso de un número con prefijo +44 son útiles como indicadores blandos de clustering. Pueden apuntar a reutilización de plantillas, tooling compartido o routing multinacional. No justifican, por sí solos, una atribución limpia.

Implicancias operativas

Para defensores e investigadores, la lección es clara: no toda infraestructura web dañina debe entenderse a través del lente del malware. Algunas operaciones se modelan mejor como deceptive web funnels, donde el código existe para preservar valor del tráfico, mejorar calidad del lead y optimizar la entrega de la víctima a una fase posterior.

Esto tiene implicancias para detección y clasificación. Muestras como estas no deberían descartarse como inofensivas simplemente porque no descargan un payload ni ejecutan una cadena de explotación visible. Su riesgo reside en el circuito operativo más amplio que habilitan.

Conclusión

Los casos de “Swap Adipex AI” revisados hasta ahora apuntan a un flujo estructurado de fraude de inversión construido sobre falsa noticia, lógica de atribución de página puente, captación mediante formulario y conversión telefónica rápida. Hoy no hay evidencia sólida de malware clásico del lado del navegador. Sí hay evidencia fuerte de una pila de engaño coordinada, diseñada para mover a una víctima desde el clic publicitario hasta una explotación humana con mínima fricción.

El valor técnico de la muestra no está en una lógica maliciosa oculta, sino en lo claramente que expone la mecánica del funnel. Precisamente por eso casos como este merecen atención en threat research: muestran cómo la infraestructura moderna de fraude puede verse técnicamente “limpia” y aun así ser operacionalmente peligrosa.

Hallazgos clave

- Este caso encaja mejor como cluster de infraestructura de fraude que como una muestra convencional de malware.

- La página puente existe para preservar tracking y atribución, no para persuadir directamente a la víctima.

- La landing advertorial existe para fabricar legitimidad y capturar datos de contacto utilizables.

- El indicador operativo más fuerte es la secuencia de llamados casi inmediata tras el envío del formulario.

- El workflow observado es consistente con modelos documentados de deceptive affiliate marketing y investment scam funnels.

- La atribución sigue siendo débil; la confianza en clustering es mayor que la confianza en identificación de actor.

Indicadores observados

Cluster / Theme

- Theme: Swap Adipex AI

- Working designation: Fake-News Investment Funnel Cluster – Swap Adipex Theme

Dominios observados

- gewafa.site

- yaxago.site

- suvivu.site

- rimeni.site

- xohole.site

- moyadu.site

- yipucu.site

- balisa.site

- wekeju.site

- huvuwo.site

- swapadipexai.com

- swap-adipex-ai.com

- swapadipexai.net

- swapadipex-ai.com

- swapadipex-ai.net

- assetnory.com

- capixxo.com

- zentrix.cfd

- cfd.zentrix.cfd

Ejemplos de redirección / destino observados

https://gewafa.site/?_lp=1&_token=...https://cfd.zentrix.cfd/cfd/secured-auto-login?token=...

Endpoint de formulario observado

api.php

Indicadores telefónicos / post-submit observados

- 11 3988-4130

- 441294620837

- 11 5361-4399

- 11 3988-3978

- 11 5353-0847

- 11 3989-4570

- 11 3989-4405

- 11 3989-4394

- 11 5276-0807

- 11 5276-0829

- 341 530-3399

- 11 6656-9635

- 11 5343-5658

- 11 5272-3083

- 11 5254-1215

- 11 5276-2288

- 11 5361-0441

Notas de infraestructura observadas

- Hosting detrás de Cloudflare

- Uso repetido del TLD

.site - Paths cortos y aleatorizados

- Parámetro relacionado con Keitaro observado en el cluster:

keitaro=Keit229

Referencias

- Le Pochat et al. – Tracing the Ecosystem of Fraudulent Cryptocurrency Investment Platforms

- Le Pochat et al. – Deceptive Affiliate Marketing: An Analysis of Fake Reviews and Misleading Offers

- Unit 42 – The Dynamics of Deepfake Scams

- OCCRP – Down the Bitcoin Funnel: The Tech Firms Driving Investors to Ruin With Fake Celebrity News

- FCA – Boiler room scams

- INTERPOL – Global Financial Fraud Assessment 2024

- 3C-INT – Swap Adipex [ID: df67f564c1ba254ff7564ec0fc3fdf8996369]

Explora 3C-INT

Amplía el seguimiento de actores, campañas y vínculos operativos con una capa de inteligencia estructurada.

Recibe nuevas publicaciones

Suscríbete para recibir nuevos artículos y actualizaciones públicas de iQBlack sin ruido innecesario.