Resumen ejecutivo

3C-INT (Caracterización del Cibercrimen para Inteligencia) está diseñado para convertir datos operativos y fuentes abiertas en inteligencia estructurada sobre actores de amenaza y ecosistemas criminales. A diferencia de un repositorio de IOCs o de una herramienta OSINT genérica, organiza atribución, evidencia, TTPs (MITRE ATT&CK®), relaciones, y contexto operativo en un dossier vivo.

El resultado es doble: una mayor capacidad para explicar “quién es quién” (atribución defendible) y una mayor capacidad para actuar (hunting playbooks y guías operativas basadas en inteligencia estratégica).

¿Para quién es 3C-INT?

3C-INT está construido para equipos que necesitan producir y sostener inteligencia como un activo organizacional, no como documentos aislados.

- Equipos CTI / Threat Research: perfiles consistentes con evidencia y líneas de tiempo reutilizables entre incidentes.

- SOC / Detection Engineering / Threat Hunting: hipótesis de caza y guía accionable alineada con ATT&CK y priorización real.

- Incident Response / Gestión de crisis: atribución y contexto para investigaciones internas, coordinación con terceros y comunicaciones ejecutivas.

- Liderazgo de seguridad (CISO / Head of Security): briefs ejecutivos concisos con implicancias, riesgo, prioridades y decisiones recomendadas, sin perder trazabilidad.

- Entornos operativamente sensibles (need-to-know): compartimentación, acceso restringido y control de visibilidad por rol/equipo.

El problema: señales por todos lados, inteligencia por ningún lado

La mayoría de las organizaciones ya cuenta con herramientas sólidas para recolectar indicadores y telemetría: EDR, sandboxes, SIEM, feeds comerciales y automatización. Aun así, persiste un problema estructural: convertir esa masa de señales en inteligencia de actores, campañas y ecosistemas que sea defendible, reutilizable y consumible por audiencias diferentes (SOC, CTI y liderazgo).

Cuando ese puente no existe, aparecen síntomas conocidos: atribuciones inconsistentes, conocimiento fragmentado, reportes que envejecen rápido y “reinicios” cada vez que un actor vuelve bajo un nuevo alias o con una táctica apenas diferente.

Qué es 3C-INT (y qué no es)

3C-INT es una plataforma de producción de inteligencia centrada en actores. Su propósito es construir dossiers estructurados con evidencia trazable, relaciones, TTPs y contexto operativo.

No es un “basurero infinito de IOCs” ni un tablero OSINT genérico. Los IOCs existen cuando agregan valor, pero el núcleo del sistema es la inteligencia: atribución defendible, hipótesis explícitas, narrativa operativa y salidas listas para integrarse en flujos de hunting y toma de decisiones.

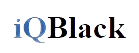

Atribución clara, lista para reporting

La atribución no debería ser un párrafo perdido en el medio de un informe; debería ser un bloque consistente, actualizable y trazable. 3C-INT estructura el origen evaluado del actor, su cobertura geográfica, su categorización operativa y los aliases conocidos en un formato reutilizable para reportes internos o públicos.

Este enfoque reduce fricción en dos frentes: impone consistencia entre analistas/equipos y simplifica la comunicación hacia audiencias no técnicas sin sacrificar evidencia.

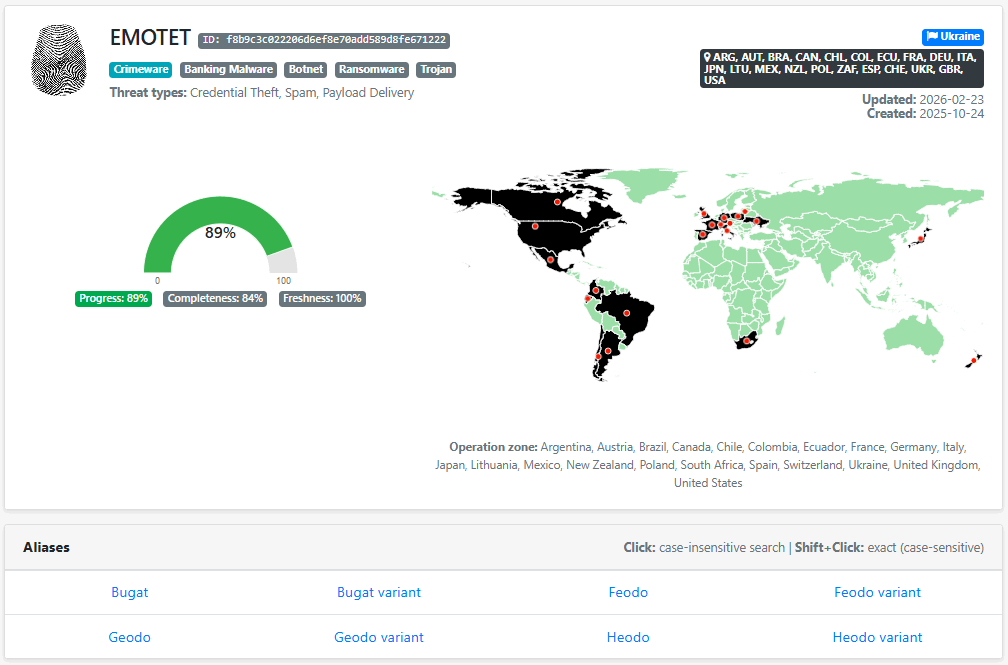

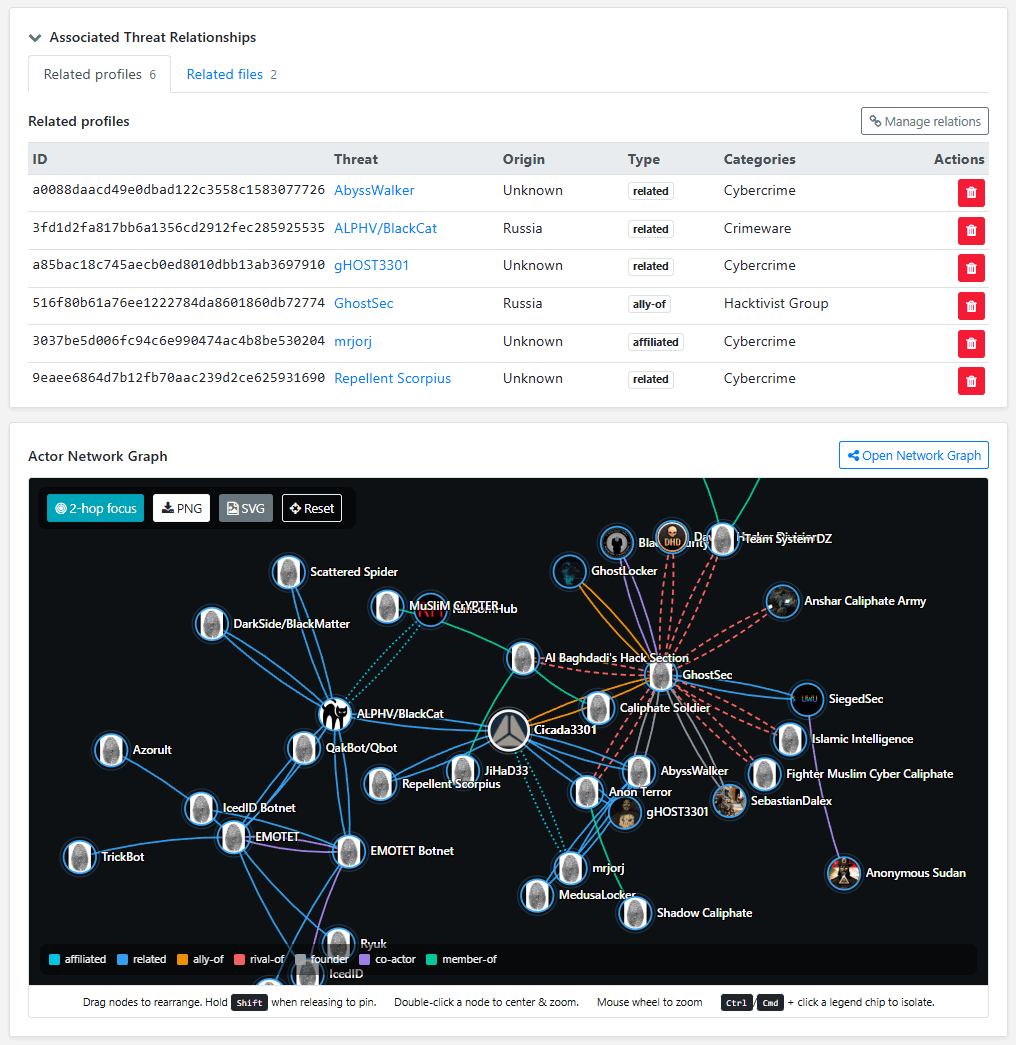

Relaciones y pivoteo: entender redes, no sólo “un nombre”

Los actores no operan en el vacío. Una sección central permite pivotear entre relaciones relevantes: vínculos directos e indirectos con otros actores, infraestructura compartida, lazos operativos o asociaciones que importan para la investigación. Esto acelera la expansión controlada del conocimiento: en lugar de investigar “islas”, se construye una visión de ecosistema.

Visualización de red: del contexto implícito a un grafo exportable

El Actor Network Graph materializa las relaciones en un grafo navegable que ayuda a organizar nodos y exportar visuales para reporte. En la práctica, evita que el entendimiento de la red viva sólo “en la cabeza del analista” o en una slide puntual: pasa a ser parte del dossier.

MITRE ATT&CK® con evidencia y evolución temporal

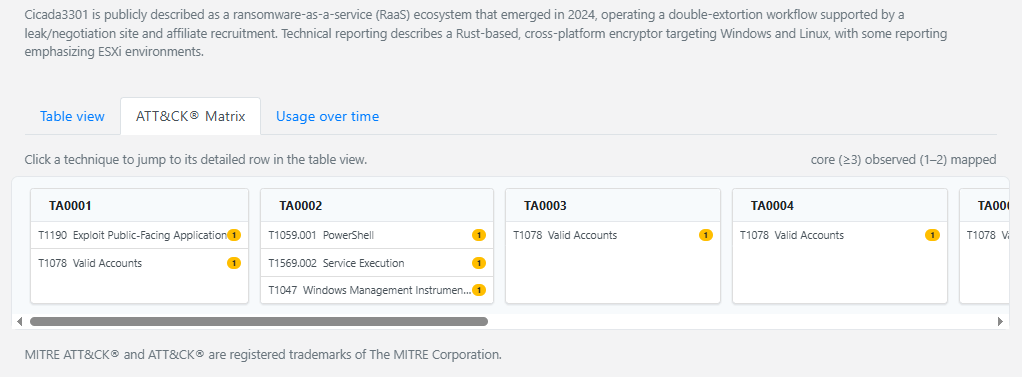

MITRE ATT&CK® es útil cuando está respaldado por evidencia. 3C-INT vincula el mapeo de TTPs con evidencia de soporte por técnica/táctica. Además, la vista “usage over time” ayuda a seguir la evolución del comportamiento a lo largo del tiempo, apoyando la priorización defensiva y distinguiendo cambios reales de “algo que alguna vez hicieron”.

Inteligencia preliminar: hipótesis explícitas con nivel de confianza

La inteligencia estratégica útil no es sólo listar hechos: es proponer hipótesis, separar evidencia de inferencia y asignar confianza.

La sección de Inteligencia Preliminar organiza inferencias con nivel de confianza y entrega tablas/matrices listas para integrarse en reportes recurrentes, reduciendo trabajo repetitivo y mejorando consistencia.

De lo estratégico a lo accionable: brief ejecutivo y hunting playbook

La inteligencia sólo crea valor cuando cambia decisiones y mejora resultados. En la práctica, eso implica producir salidas que sirvan a dos audiencias muy distintas: líderes que necesitan claridad y priorización, y operadores que necesitan acciones precisas y comprobables. 3C-INT operacionaliza la inteligencia estratégica a través de dos formatos complementarios.

- Executive Analyst Brief: un resumen orientado a liderazgo, construido para apoyar decisiones oportunas. Sintetiza lo que importa ahora: impacto probable, procesos de negocio afectados, postura actual ante la amenaza y priorización recomendada entre prevención, detección y respuesta. El objetivo no es “informar”, sino impulsar acción: alineando prioridades de seguridad con riesgo de negocio, asignación de recursos y requisitos de continuidad.

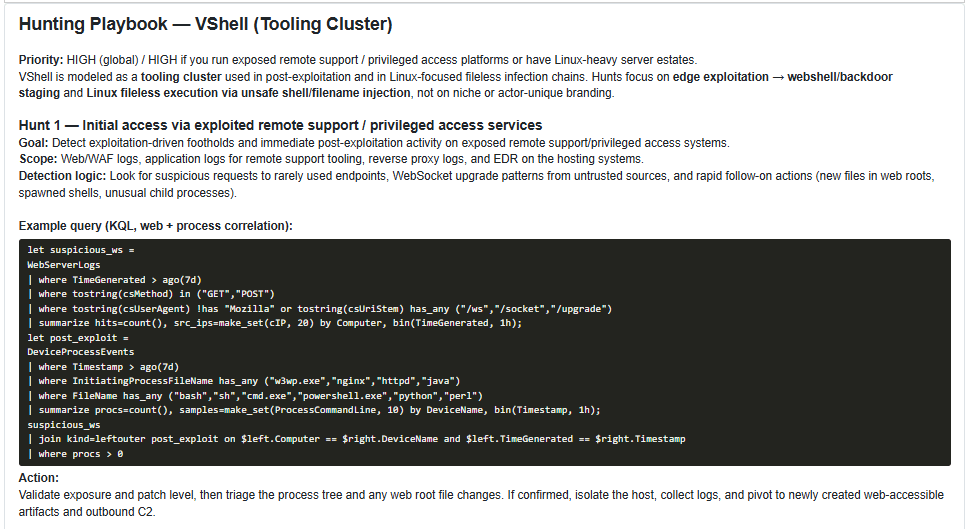

- Hunting Playbook: el Hunting Playbook es donde la inteligencia estratégica se convierte en ventaja operativa. Traduce el entendimiento a nivel actor y campaña—TTPs, patrones y evolución observada—en guía de caza estructurada y contenido listo para detección alineado a MITRE ATT&CK®. Incluye hipótesis accionables, pasos de investigación y reglas o plantillas de consultas (KQL para Microsoft Sentinel/Defender, Splunk SPL, Elastic/Kibana y otros stacks comunes), diseñadas para integrarse en flujos de threat hunting y detection engineering.

La mayoría de las organizaciones ya tiene telemetría. El diferencial es qué tan rápido puede convertir esa telemetría en detección y prevención proactiva. El Hunting Playbook amplía la “ventana de proactividad” al permitir que los equipos cacen comportamientos de etapas tempranas y patrones de campaña—muchas veces antes de que un incidente se convierta en una interrupción del negocio. En lugar de reaccionar a una alerta después del impacto, los equipos pueden priorizar comportamientos de alta señal ligados a adversarios relevantes, validar brechas de cobertura y desplegar detecciones que mapean a tradecraft del mundo real.

Valor operativo en términos concretos

- Transición más rápida de inteligencia a acción: reducir el tiempo desde “nuevo insight de actor” hasta hunts/detecciones desplegadas.

- Mejor priorización: enfocarse en comportamientos y técnicas que importan para tu entorno, no en checklists genéricas.

- Estrategia de detección defendible: detecciones y hunts anclados a evidencia y mapeo ATT&CK, mejorando gobernanza y auditabilidad.

- Alineación con detection engineering: los playbooks ayudan a convertir hallazgos de hunting en detecciones duraderas y monitoreo continuo.

- Impacto en continuidad del negocio: al aumentar visibilidad temprana y reducir dwell time, el playbook apoya resiliencia y baja la probabilidad de que amenazas escalen a eventos disruptivos.

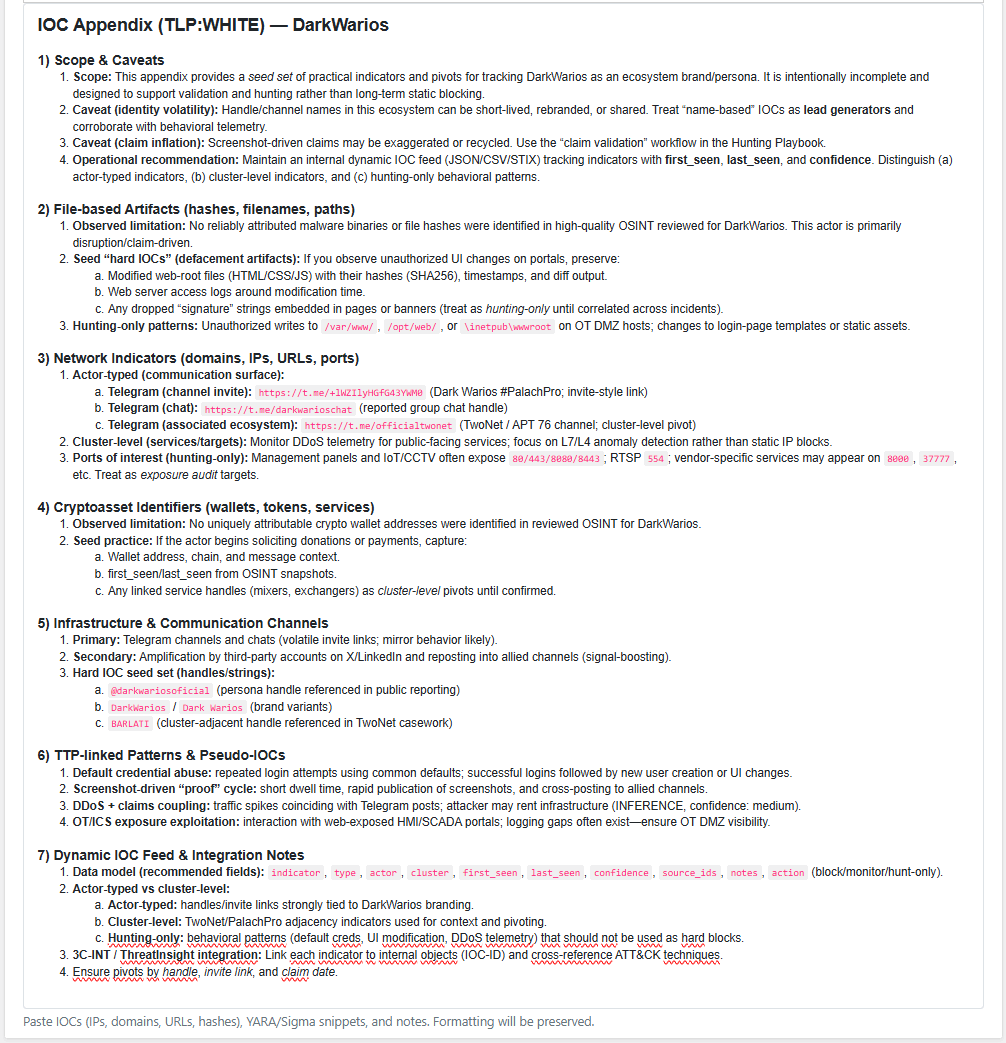

Anexo de IOCs: seed set + feed vivo (en lugar de PDFs eternos)

En 3C-INT, los indicadores se tratan como un recurso operativo, no como un adjunto estático. El Anexo de IOCs prioriza un marco estratégico-operativo y, cuando corresponde, un conjunto pequeño de IOCs “duros” como seed set.

Para elementos volátiles (infraestructura temporal, wallets por víctima, dominios rotativos), el modelo recomendado es un feed interno dinámico con first_seen, last_seen y confidence. Esto aporta valor inmediato a SOC/IR sin crear dependencia de anexos obsoletos.

Compartimentación y control de acceso: inteligencia por necesidad de conocimiento

Muchas organizaciones necesitan producir inteligencia de forma privada y selectiva. La inteligencia de amenazas suele ser sensible por defecto. Incluso cuando las fuentes subyacentes son públicas, el análisis, las hipótesis, la dirección de investigación y los vínculos internos pueden exponer capacidades, prioridades, relaciones y casos en curso. Para muchas organizaciones, el factor limitante no es recolectar datos, sino controlar quién puede ver qué, cuándo y por qué.

3C-INT está construido para soportar flujos de inteligencia compartimentados mediante control de acceso por rol y equipo, permitiendo operar con need-to-know sin ralentizar la producción ni empujar a los analistas a “documentación en las sombras” (notas privadas, archivos locales, canales paralelos).

Qué habilita esto en la práctica

- Perfiles privados y espacios restringidos: Las organizaciones pueden mantener perfiles que no sean descubribles ni visibles fuera de roles o equipos designados. Esto es especialmente relevante para: investigaciones activas, atribución sensible, seguimiento previo a divulgación y casos con asesoría legal o partners externos.

- Separación de funciones y colaboración controlada: Diferentes grupos pueden colaborar sobre el mismo actor o campaña controlando la exposición de campos sensibles (por ejemplo, hipótesis internas, líneas de investigación o material aportado por partners). Esto soporta la “divulgación mínima necesaria”: los equipos contribuyen sin difundir las partes más sensibles del registro.

- Manejo limpio de contexto sensible (más allá de IOCs): La compartimentación no se trata sólo de ocultar indicadores. El contenido de mayor riesgo suele incluir: razonamiento de investigación, análisis de vínculos, contexto interno de victimología, evaluaciones ejecutivas y detalles de postura de respuesta. 3C-INT mantiene este contexto dentro de límites de acceso gobernados en lugar de dispersarlo en emails, planillas o chats.

- Reducción de riesgo operativo y filtraciones internas: El control de acceso reduce la probabilidad de exposición accidental dentro de la organización—en especial en entornos con múltiples subsidiarias, acceso mixto de contratistas o rotación de personal. Los controles need-to-know reducen el radio de impacto tanto de errores como de escenarios de insider risk, manteniendo continuidad de inteligencia.

- Auditabilidad y responsabilidad (quién accedió a qué, y cuándo): En entornos maduros, “quién vio qué” importa. Los flujos compartimentados se vuelven mucho más defendibles cuando el acceso es gobernado y revisable—apoyando requisitos de compliance y gobernanza interna, y haciendo más claros los post-mortems.

La compartimentación no es un “nice to have”: es lo que permite escalar programas de inteligencia. Sin ella, los equipos tienden a fragmentarse en silos informales para proteger trabajo sensible, y la organización pierde beneficios de una biblioteca compartida. Con control de acceso adecuado, la inteligencia es reutilizable y controlada a la vez: un activo estructurado que permanece interno, soporta decisiones y puede compartirse selectivamente cuando hace falta colaborar.

Esta capacidad es especialmente valiosa para organizaciones que operan en varias regiones, tienen múltiples equipos consumiendo inteligencia (SOC/IR/CTI/liderazgo), trabajan con asesoría legal o partners externos, o mantienen investigaciones que no deberían ser ampliamente visibles en la empresa.

Dónde encaja en tu stack actual

3C-INT no reemplaza EDR, SIEM, SOAR ni sandboxing—y no lo intenta. Esos sistemas están diseñados para recolectar telemetría, generar alertas y soportar ejecución de respuesta. 3C-INT se ubica por encima como capa de inteligencia: convierte señales en perfiles y dossiers estructurados que pueden usarse para investigar, atribuir, priorizar y comunicar de forma consistente en toda la organización.

En términos prácticos, esto significa que 3C-INT ayuda a los equipos a pasar de “vimos algo” a “entendemos quién está detrás, cómo opera, qué es probable que haga después y qué deberíamos hacer al respecto”. Crea un flujo repetible para ingerir y mantener perfiles de actores y campañas—vinculando comportamientos observados, infraestructura, relaciones y evidencia—para que las investigaciones no se reinicien desde cero cada vez que un adversario reaparece con un alias nuevo, una herramienta nueva o una técnica apenas modificada.

Este posicionamiento también mejora la coordinación. Las operaciones de seguridad pueden seguir usando herramientas existentes para detección y respuesta, mientras 3C-INT aporta el contexto compartido que alinea CTI, SOC, IR y liderazgo. La salida no es sólo un reporte narrativo: es un dossier de inteligencia con trazabilidad, líneas de tiempo, hipótesis, mapeos ATT&CK y guía operativa—listo para apoyar una mesa de crisis, un comité de seguridad, coordinación con partners o un proceso legal donde la defensibilidad importa.

Además, 3C-INT funciona como una biblioteca viva de inteligencia—no como un “depósito de reportes” estáticos. Los perfiles evolucionan con el tiempo, preservando decisiones de investigación y evidencia. Y como la biblioteca es exportable, la organización retiene continuidad incluso si cambian proveedores externos. En otras palabras, la inteligencia producida por el equipo se vuelve propiedad operativa durable: un activo estructurado que queda interno, acumula valor y permanece reutilizable más allá de cambios de tooling o contratos.

Conclusión

Si tu organización ya recolecta telemetría e indicadores sólidos, el siguiente paso natural es convertir esos datos en inteligencia de actores que sea consistente, defendible y accionable. 3C-INT está diseñado para hacer esa transición sistemática: un modelo repetible de producción para ingerir, mantener y operacionalizar perfiles de amenaza—para que la inteligencia no dependa de heroicidad individual ni de conocimiento tribal.

El estado final es directo: investigaciones más rápidas, atribución más clara, mejor priorización y salidas operativas que soportan detección proactiva y continuidad del negocio. Cuando la inteligencia de amenazas se convierte en una biblioteca mantenida en lugar de un documento aislado, cada caso nuevo fortalece la ventaja de largo plazo de la organización—no sólo su respuesta de corto plazo.

Puntos clave

- Convierte señales (telemetría/IOC/OSINT) en dossiers estructurados de actores con trazabilidad.

- Mejora atribución defendible y acelera salidas accionables (briefs ejecutivos + hunting playbooks).

- Preserva la inteligencia como un activo organizacional con control de acceso por rol/equipo.

Caracterización de actores en 3C-INT

- Emotet - (ID f8b9c3c022206d6ef8e70add589d8fe671222)

- Cicada3301 - (ID 11196e28e27f5da7fabf6449326a641101089)

- NoName057(16) - (ID 78dd1c3c3dfc6fcbbda95d743ab0e2f732121)

- DarkWarios - (ID 125c675b998f01a97afbfc3a83d41d1f83490)

- VShell - (ID e2e1fcdd390249b8977a82bb5c948b8684635)

Explora 3C-INT

Amplía el seguimiento de actores, campañas y vínculos operativos con una capa de inteligencia estructurada.

Recibe nuevas publicaciones

Suscríbete para recibir nuevos artículos y actualizaciones públicas de iQBlack sin ruido innecesario.